Hello

Je suis pas mal occupé en ce moment d'où le baisse de régime au niveau des publications sur le blog.

Hormis les choses de ma vie personnelle et privée que je ne citerais pas, de mes projets professionnels qui m'occupent pas mal, je suis aussi sur 3 petits projets qui prennent un peu de mon temps.

Rien d'extraordinaire en soit et rien de primordial, mais finalement ça + ça font que je publie moins d'articles...

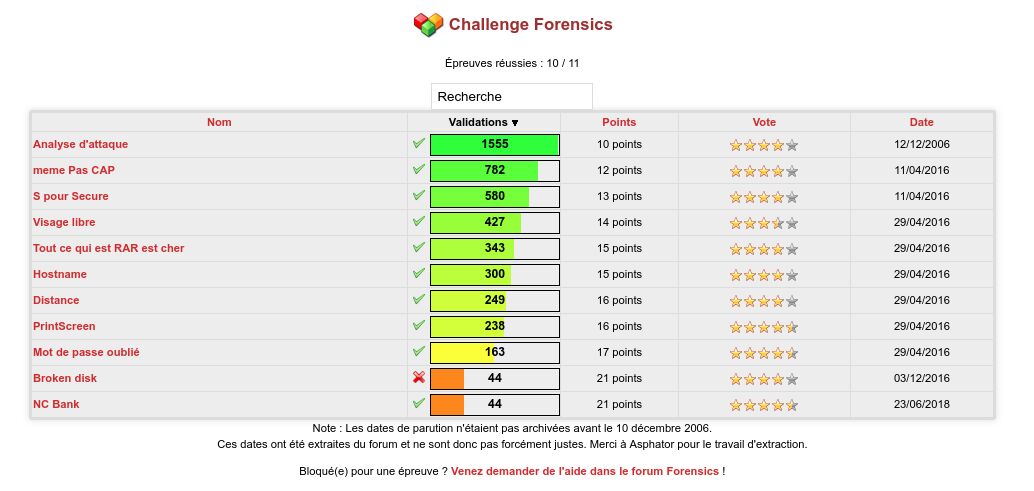

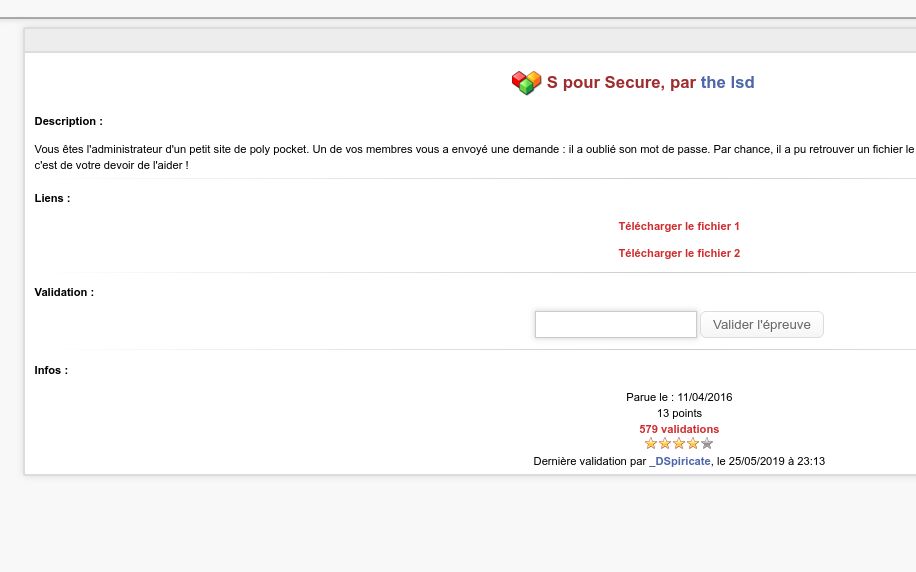

J'ai cependant eu le temps sur des moments de détentes de relever quelques défis de l'excellent Newbiecontest.

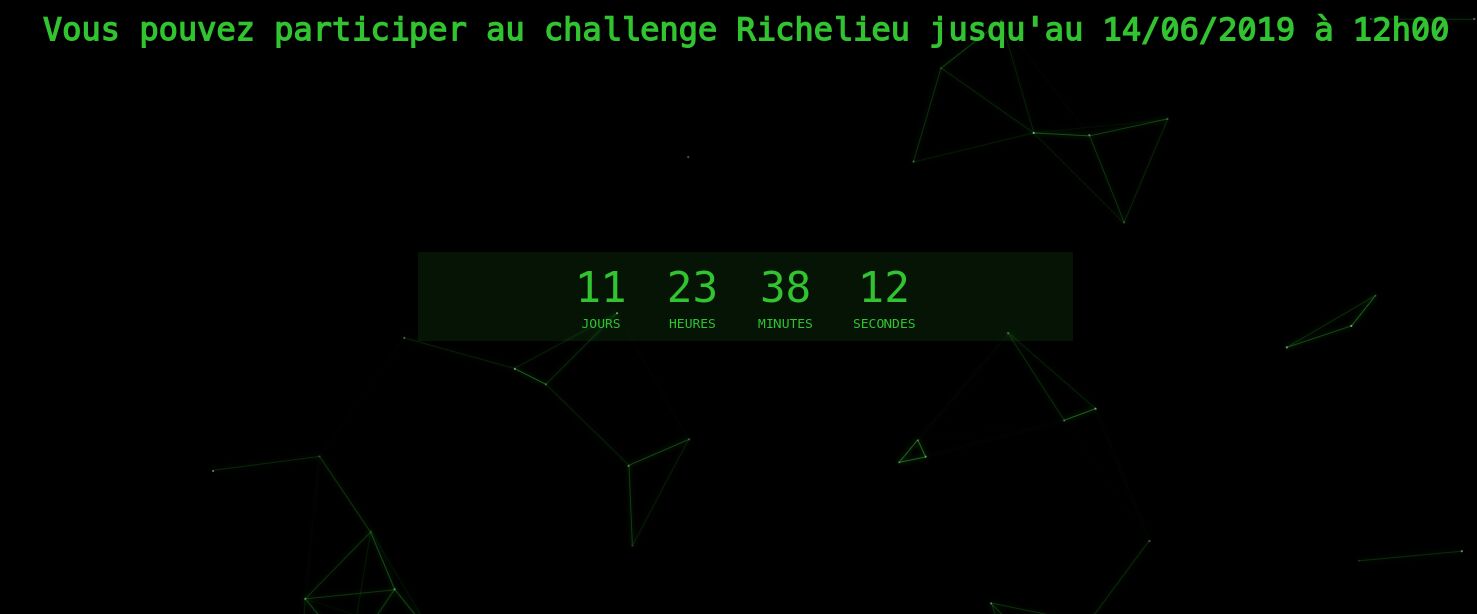

Un collègue m'a parlé du "concours" organisé par la DGSE, le challenge Cybersec.

Forcément j'ai jeté un coup d'oeil et cela m'a donné envie de retourner sur Newbiecontest, allez savoir pourquoi !

J'aime tout ce qui touche au Forensic, j'ai donc naturellement repris ces épreuves.

Avant de parler de ces épreuves, et juste pour vous donnez envie d'aller tenter le challenge de la DGSE (qui vous permettra peut être, d'être embauché si vous parvenez à la terminer...), sachez que le début et très simple, par contre après cela se corse pas mal et chaque défis relevé en amène un autre....

Passez ces lignes si vous ne voulez pas être spolié !

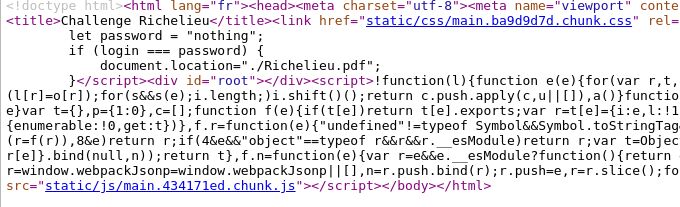

Tout d'abord et comme toujours le premier geste à faire et de regarder le code source de la page...

On voit vite le nom d'un fichier...

Ainsi qu'une fonction qui nous servira peut être plus tard..

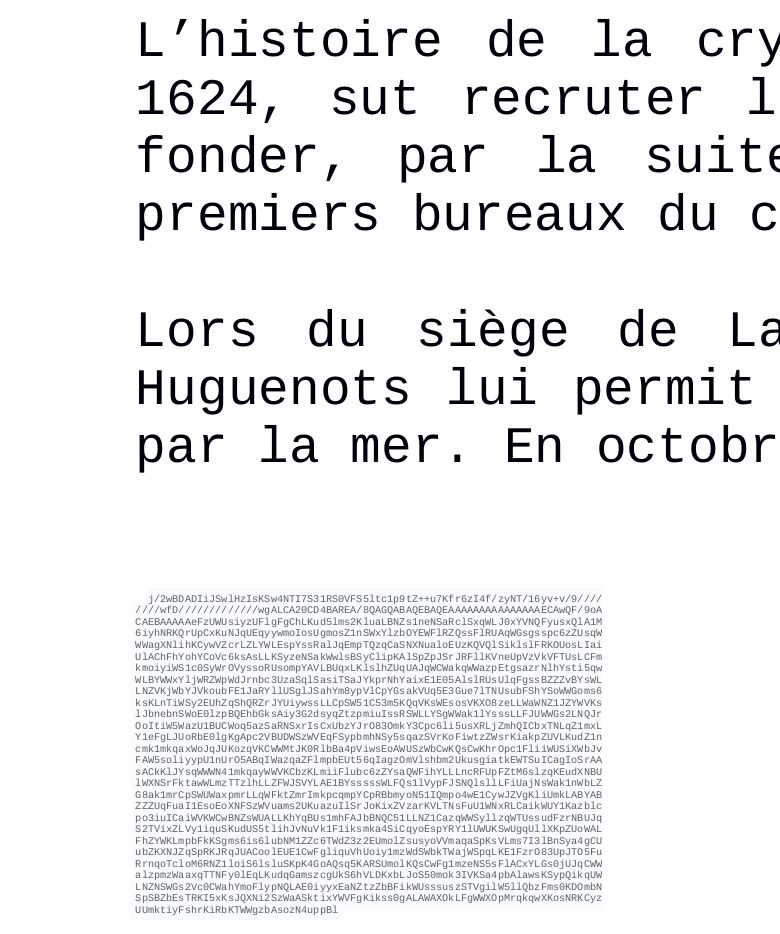

On ouvre le fameux Richelieu.pdf et on comprend vite que même si les plus de 360 pages affichent du blanc, il y a quelque chose....

Tout ce code correspond à une image en base64, on décode...

On obtient cette belle image :

Juste pour vous rappeler que Richelieu aidé de Rossignol n'était pas un novice en la matière de cryptage et qu'il a même utilisé le système de grille de Cardan... Il y'a donc peut être quelque chose à faire avec cet espèce de grillage qu'on aperçoit brièvement sur l'image ?

Ou tout ça n'est peut être qu'un leurre...

Quand on cherche bien avec les bons outils de stéganographie, on s'aperçoit rapidement qu'il y a des traces de fichier zip dans le code de l'image...

-> Extraction de ce fichier

Pour le reste je vous laisse chercher, si vous voulez en savoir plus et suivre une bonne équipe c'est par là : https://atnl.fr/ Mais attention aux spoiles !

Revenons à Newbicontest !

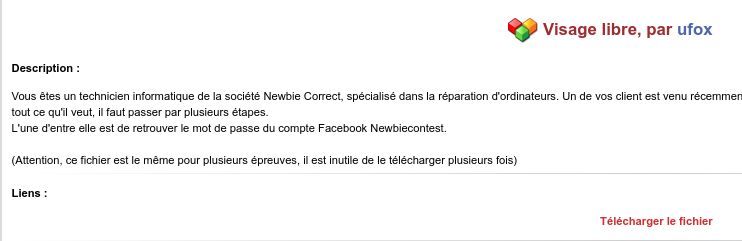

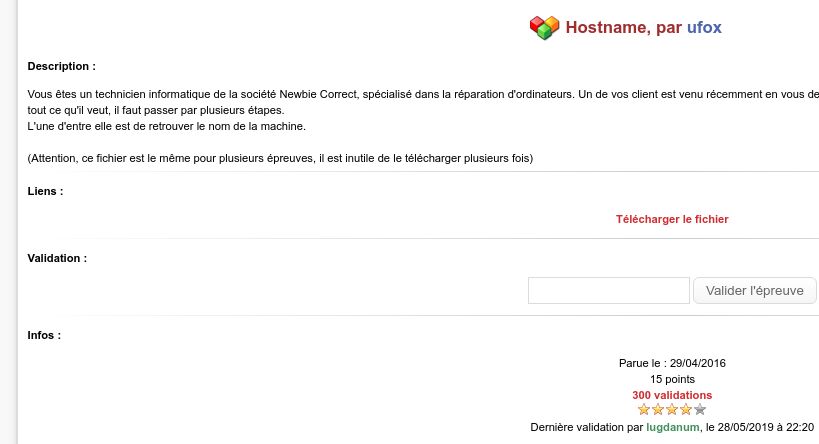

J'étais resté bloqué avec ce fichier c457db65d435c8e86e30483a482125ae, je savais exactement ce que c'était, en tout cas j'en avais bien une idée, mais je ne trouvais pas avec quel outil l'ouvrir.

Surement qu'à l'époque, je n'avais pas pris la peine de chercher ! Car franchement avec le bon outil, y a pas à dire c'est presque facile !

Je vais pas vous donner le nom car si vous lisez le forum quelqu'un donne le nom d'une application géniale, d'ailleurs si vous n'arrivez pas à l'installer, je vous conseille ces 2 excellentes distributions : BlackArch et Kali Linux

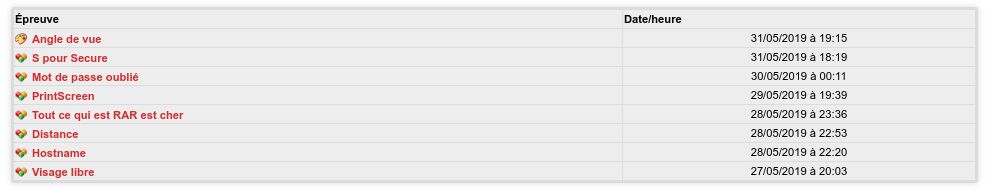

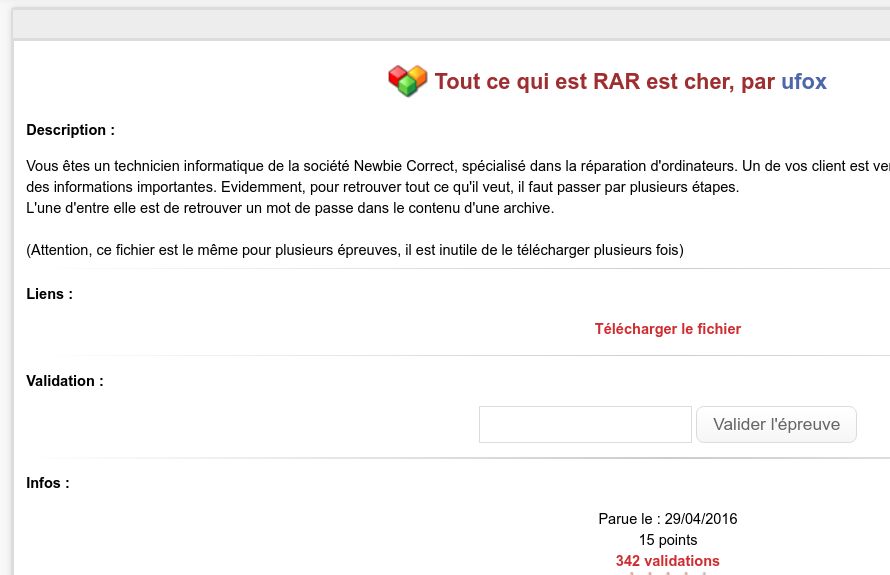

J'ai validé dans cet ordre, mais vous pouvez les faire dans n'importe lequel.

Une simple recherche de chaînes de caractères à l’aide de strings permet d'obtenir le mot de passe !

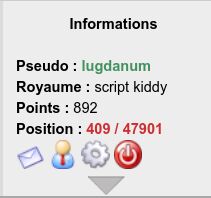

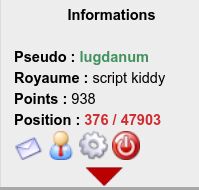

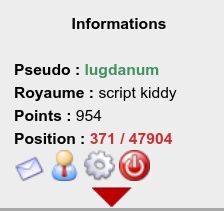

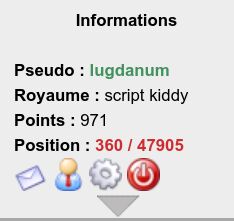

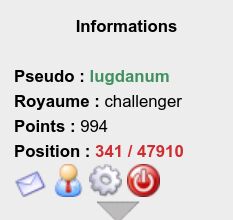

Un petit saut dans le classement :

J'ai galéré au début car je m'entêtais comme tout le monde j'imagine à chercher dans le même système, mais stop j'en dis pas plus !

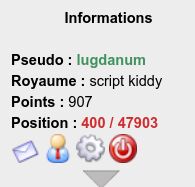

Un petit saut dans le classement :

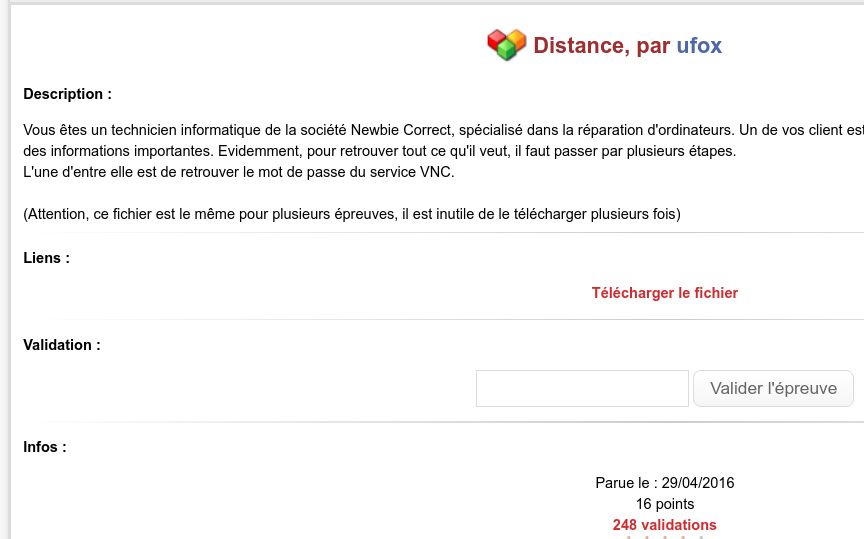

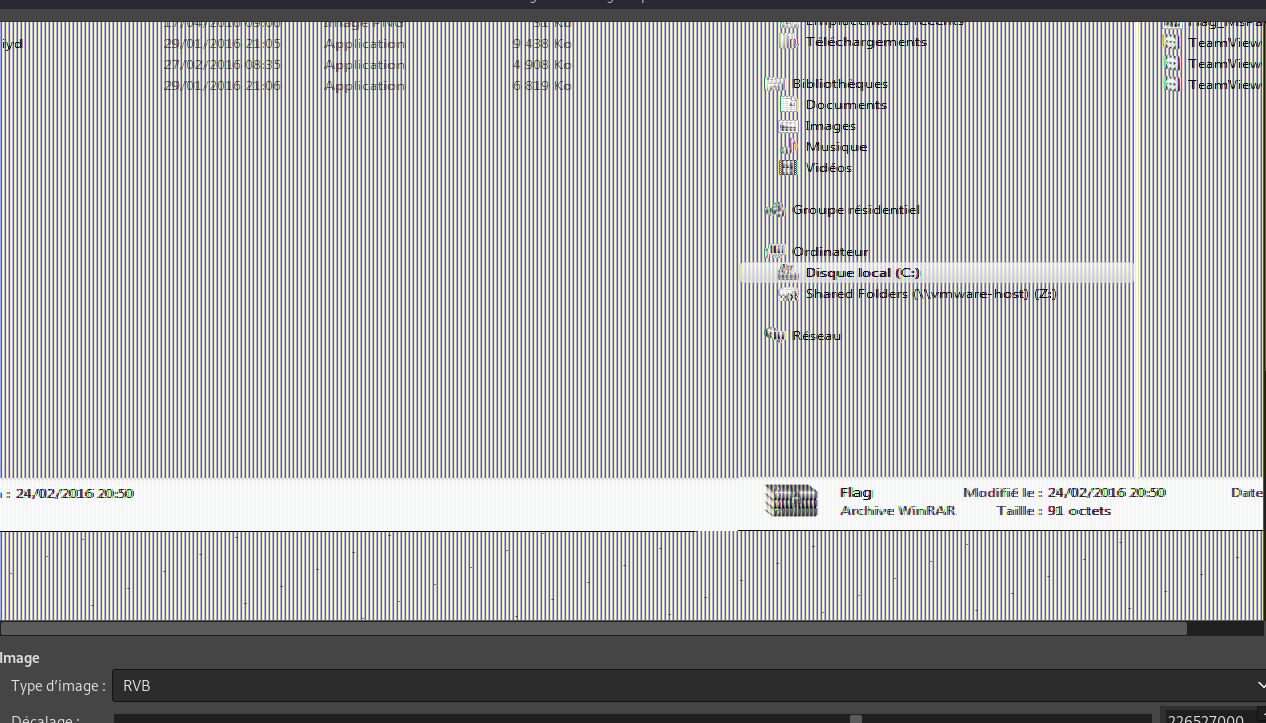

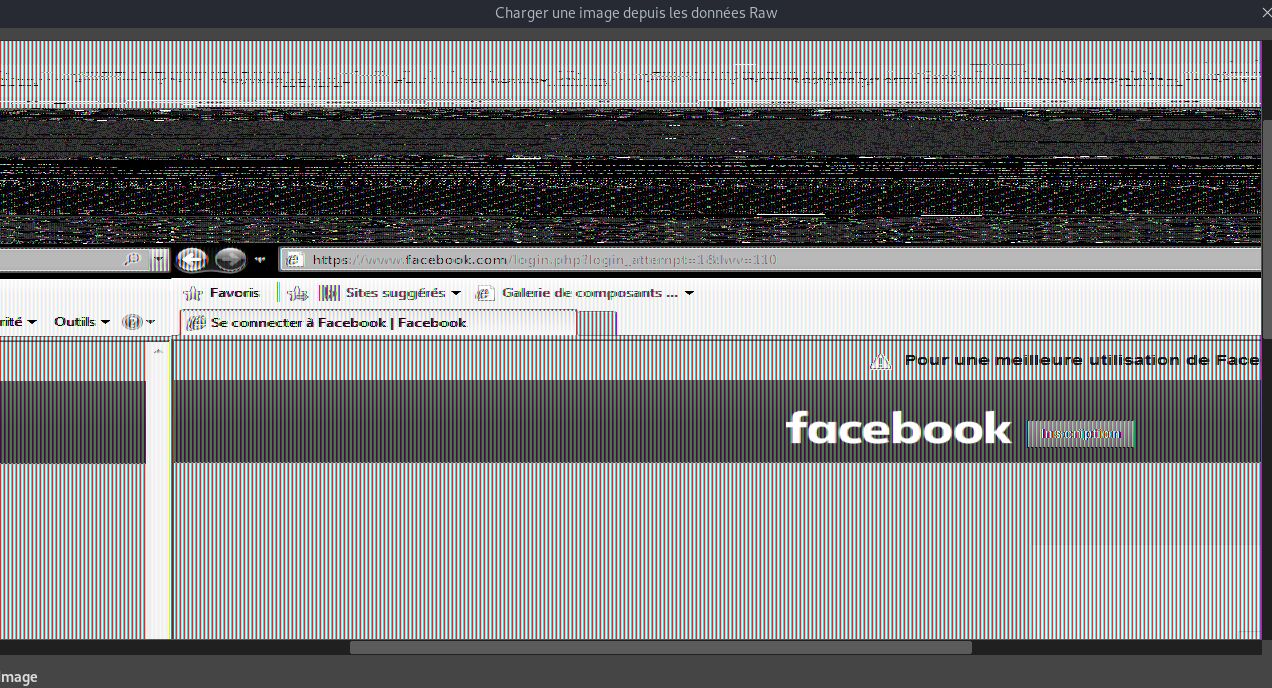

Il faudra vous documenter un peu sur le net, mais si vous chercher bien vous trouverez des tutos quasi identiques, vive le VNC !

Un petit saut dans le classement :

Rien de bien compliqué maintenant quand on a compris le fonctionnement, je suis content de connaître cette application, d'ailleurs je vous en donne une autre qui pourrait vous servir : Foremost !

Un petit saut dans le classement :

La galère, mais un gros coup de chance d'être tombé dessus aussi rapidement, dans les Afterwards d'autres techniques sont données et bien moins galère... Il y'a du travail encore !

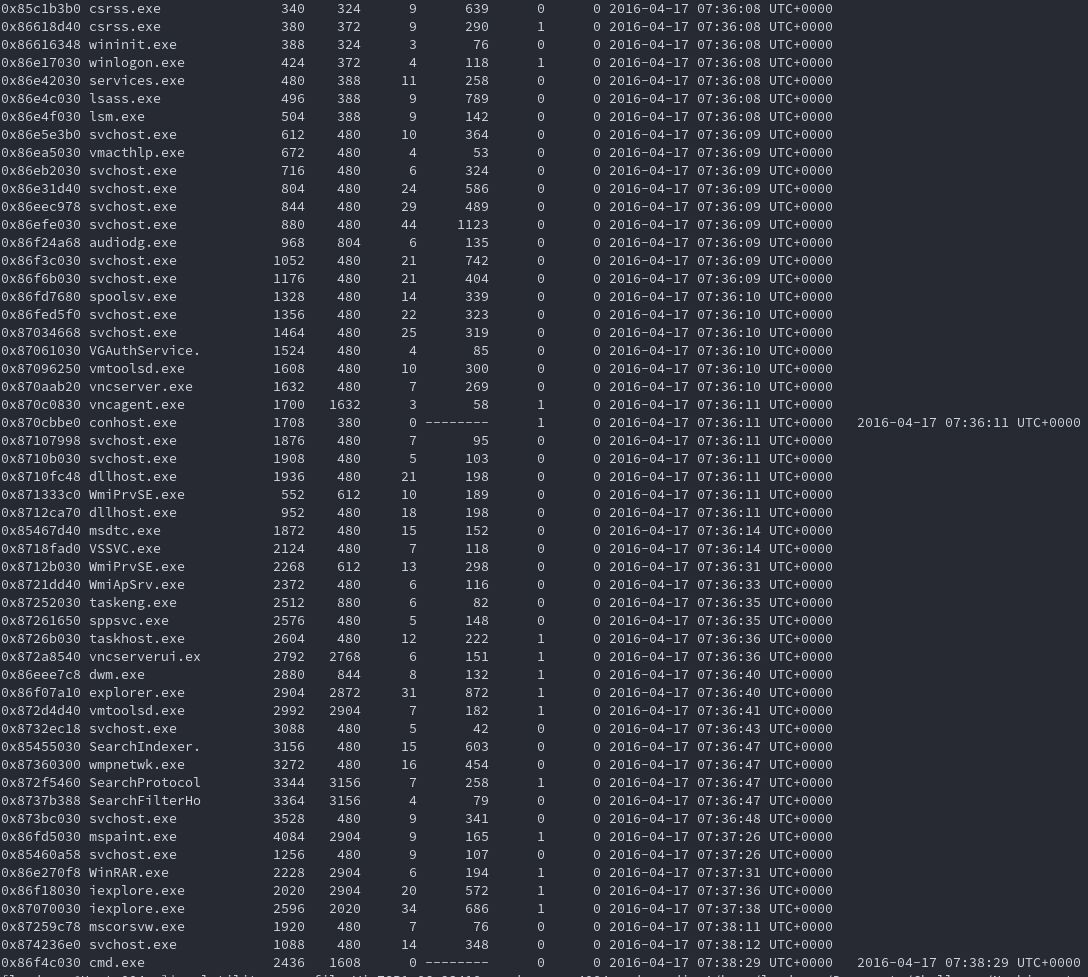

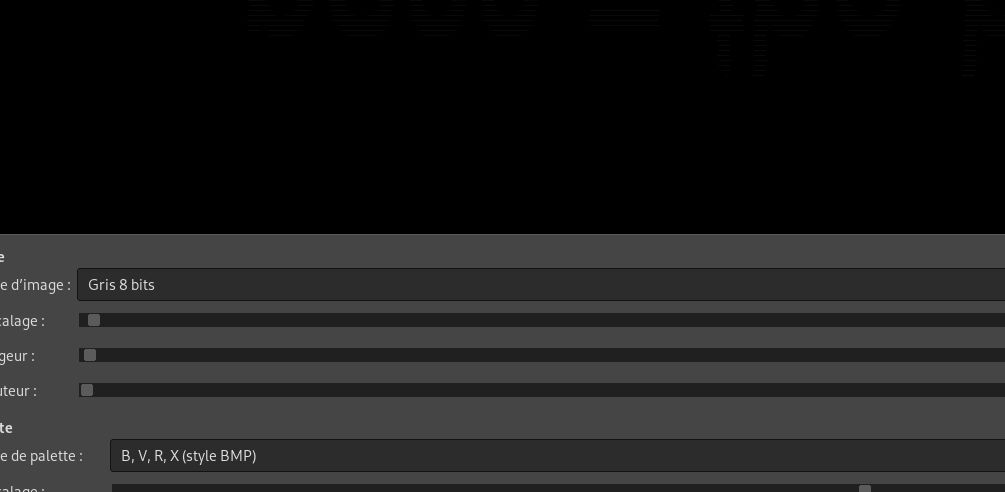

Je suis parti du processus mspaint

Extraction du dump...

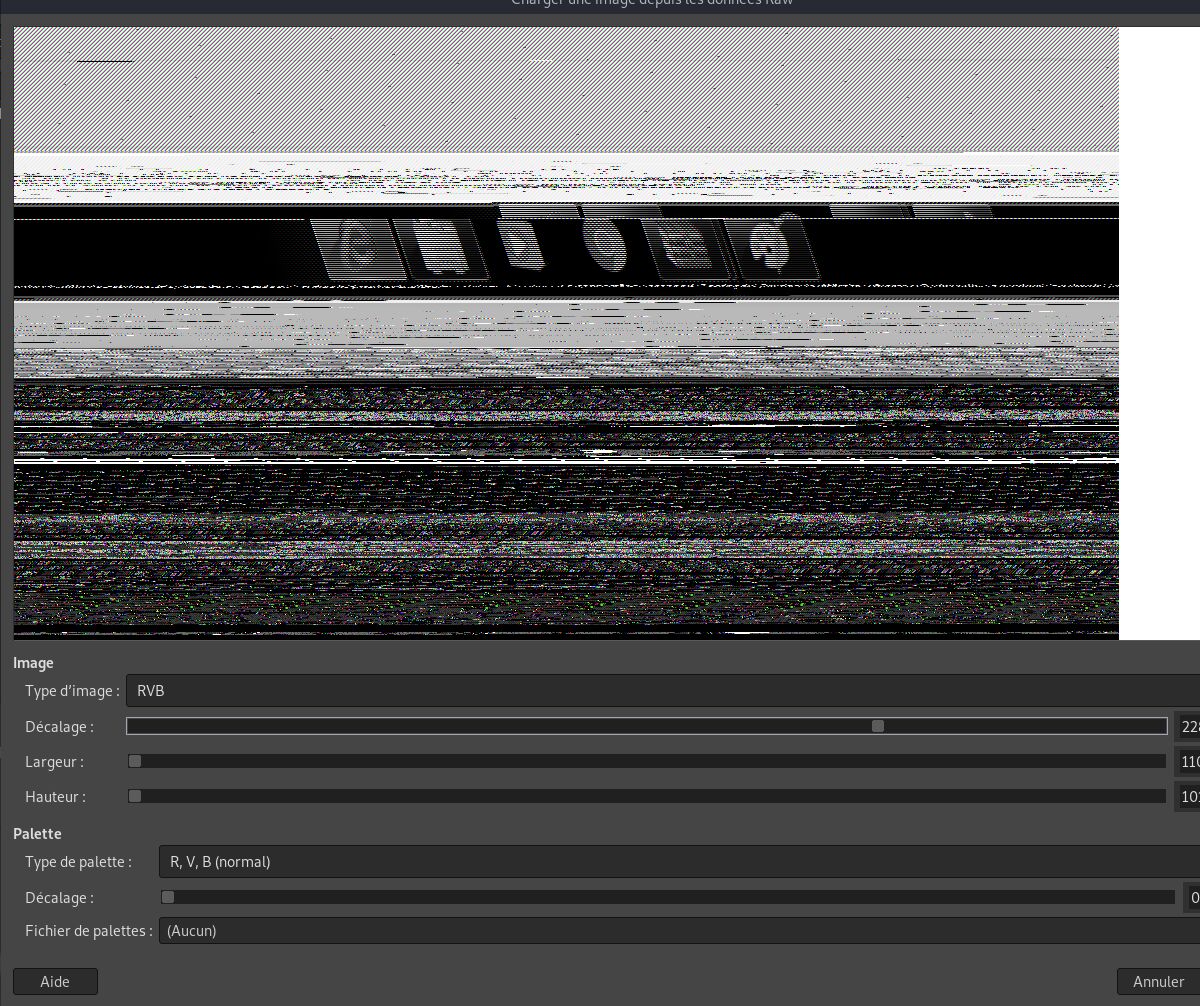

Conversion en data pour l'ouvrir avec GIMP

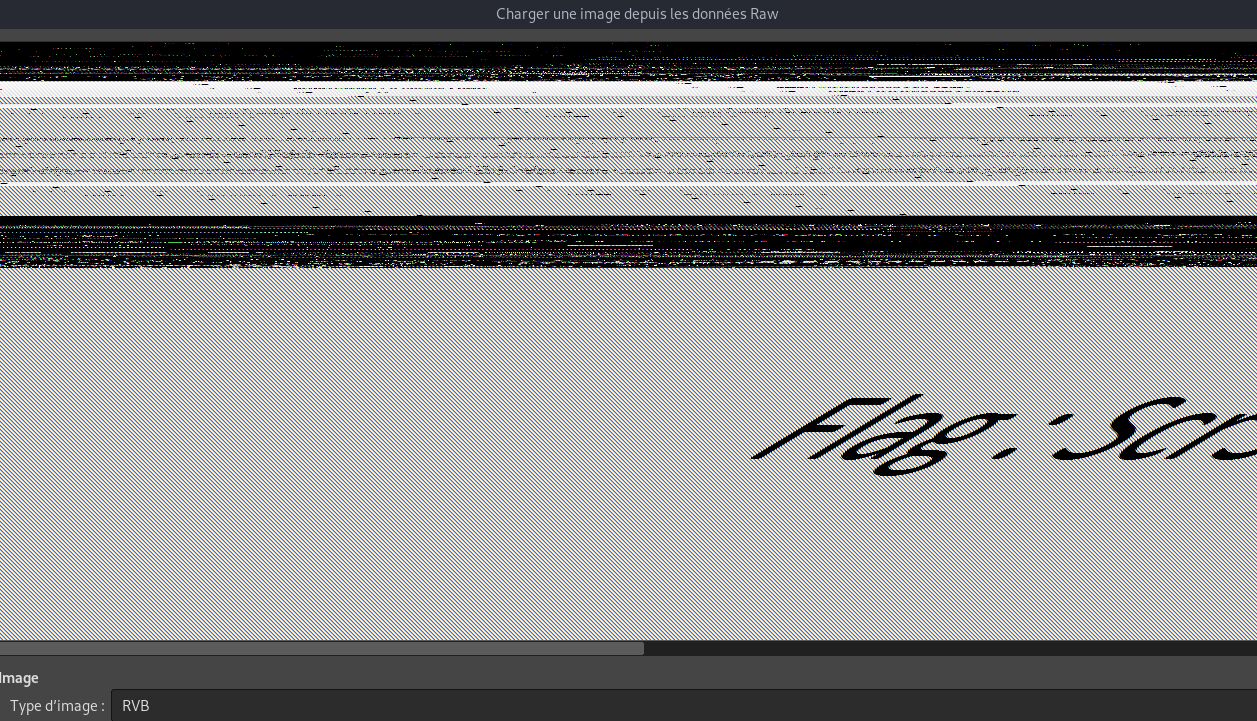

Et recherche... je joue avec la hauteur, la largeur, le décalage...

je vois des choses, je cherche encore...

Tiens tiens, ça ressemble à un truc que je connais ça...

je cherche...

Et je trouve !

Validation !

Et un autre petit saut dans le classement :

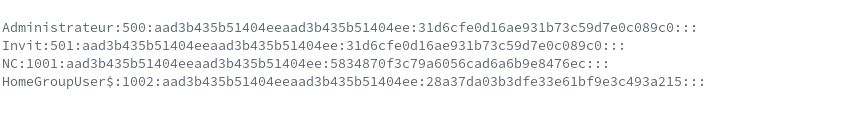

Je pense que vous allez faire comme tout le monde au début et vous casser les dents sur ça :

Conseils, cherchez ailleurs, autrement, différemment... Oui conseils de merde, je vous l'accorde !

Un petit saut dans le classement :

Alors là, coup de bol ou pas, moins de 3 mn pour la faire. Les Afterwards confirment la facilité de cette épreuve.

Paramétrez bien le requin et magie magie, vive le SSL !!

Un petit saut dans le classement :

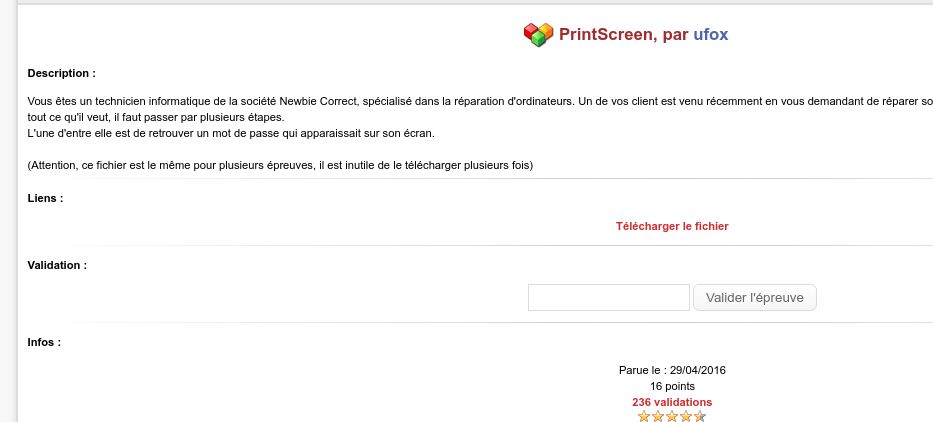

Celle-là trainait depuis longtemps, je sais pas pourquoi mais je n'arrivais pas à la faire alors que tout le monde disait qu'elle était simple ! En faisant l'épreuve forensics PrintScreen (vous savez avec les essais de décalage, de hauteur, de largeur avec GIMP) j'ai aussitôt pensé à elle, et paf, en appliquant la même méthode, moins de 2minute pour la valider !

Un petit saut dans le classement :

Allez pour vous motiver un peu je vous laisse le lien d'un excellent site qui va vous aider !

jeu de société (22)

challenge (19)

microcontest (18)

application (13)

newbiecontest (11)

mivalia (8)

android (8)

Un petit café ?

Un petit café ?